Tạo các security group

Tạo các security group

Trong bước này chúng ta sẽ tiến hành tạo các security group được sử dụng cho các instance của chúng ta. Các bạn có thể thấy, các securiy group này sẽ không cần phải mở các port truyền thống để ssh như port 22 hoặc remote desktop thông qua port 3389.

Tạo security group cho Linux instance nằm trong public subnet

-

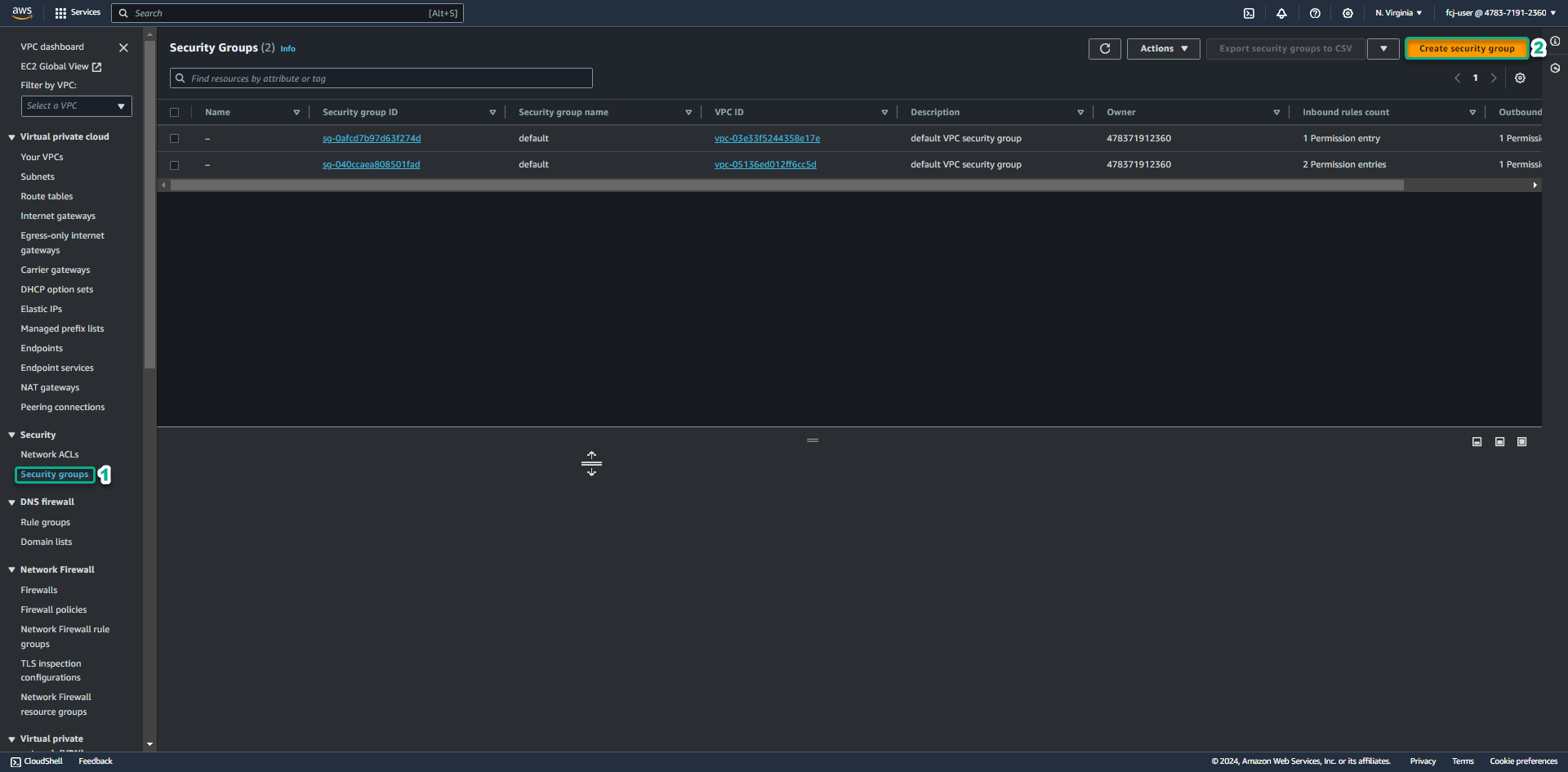

Truy cập giao diện quản trị dịch vụ VPC

- Click Security Group.

- Click Create security group.

-

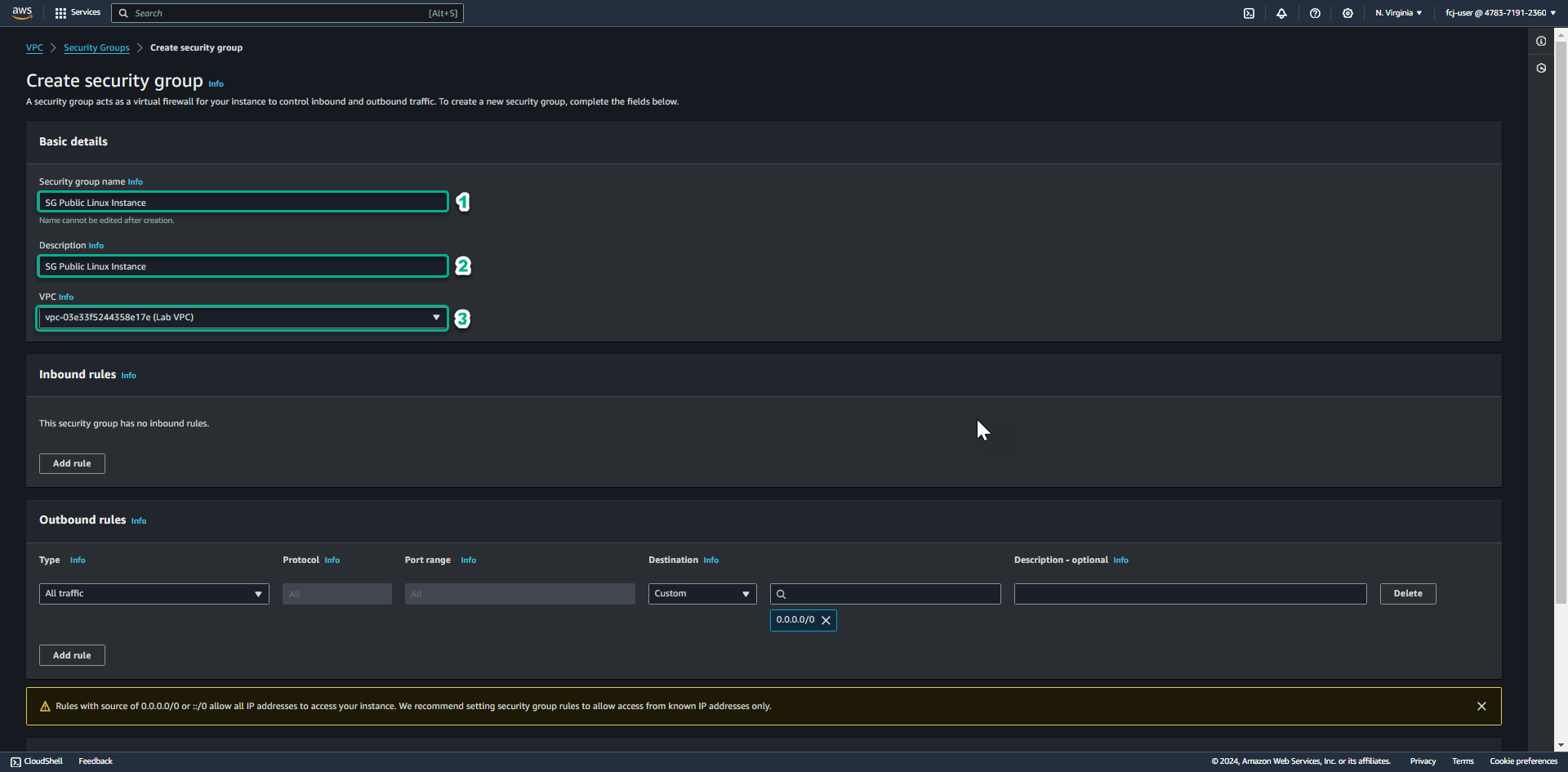

Tại mục Security group name, điền SG Public Linux Instance.

- Tại mục Description, điền SG Public Linux Instance.

- Tại mục VPC, click dấu X để chọn lại Lab VPC bạn đã tạo cho bài lab này.

-

Giữ nguyên Outbound rule, kéo chuột xuống phía dưới.

- Click Create security group.

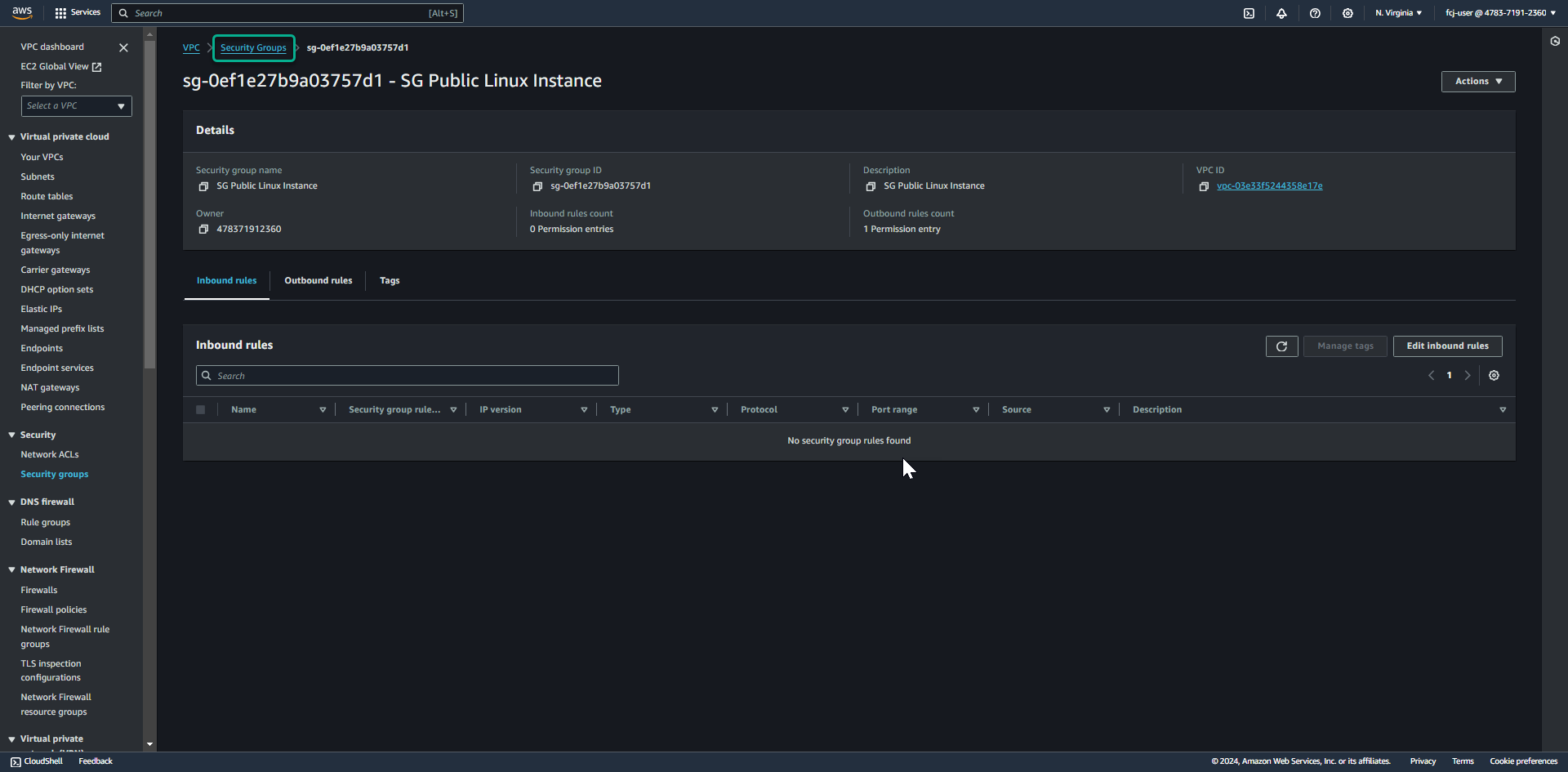

Các bạn có thể thấy, security group chúng ta tạo sử dụng cho Linux public instance sẽ không cần phải mở các port truyền thống để ssh như port 22.

Tạo security group cho Windows instance nằm trong private subnet

-

Sau khi tạo thành công security group cho Linux instance nằm trong public subnet, click vào link Security Groups để quay trở lại danh sách Security groups.

-

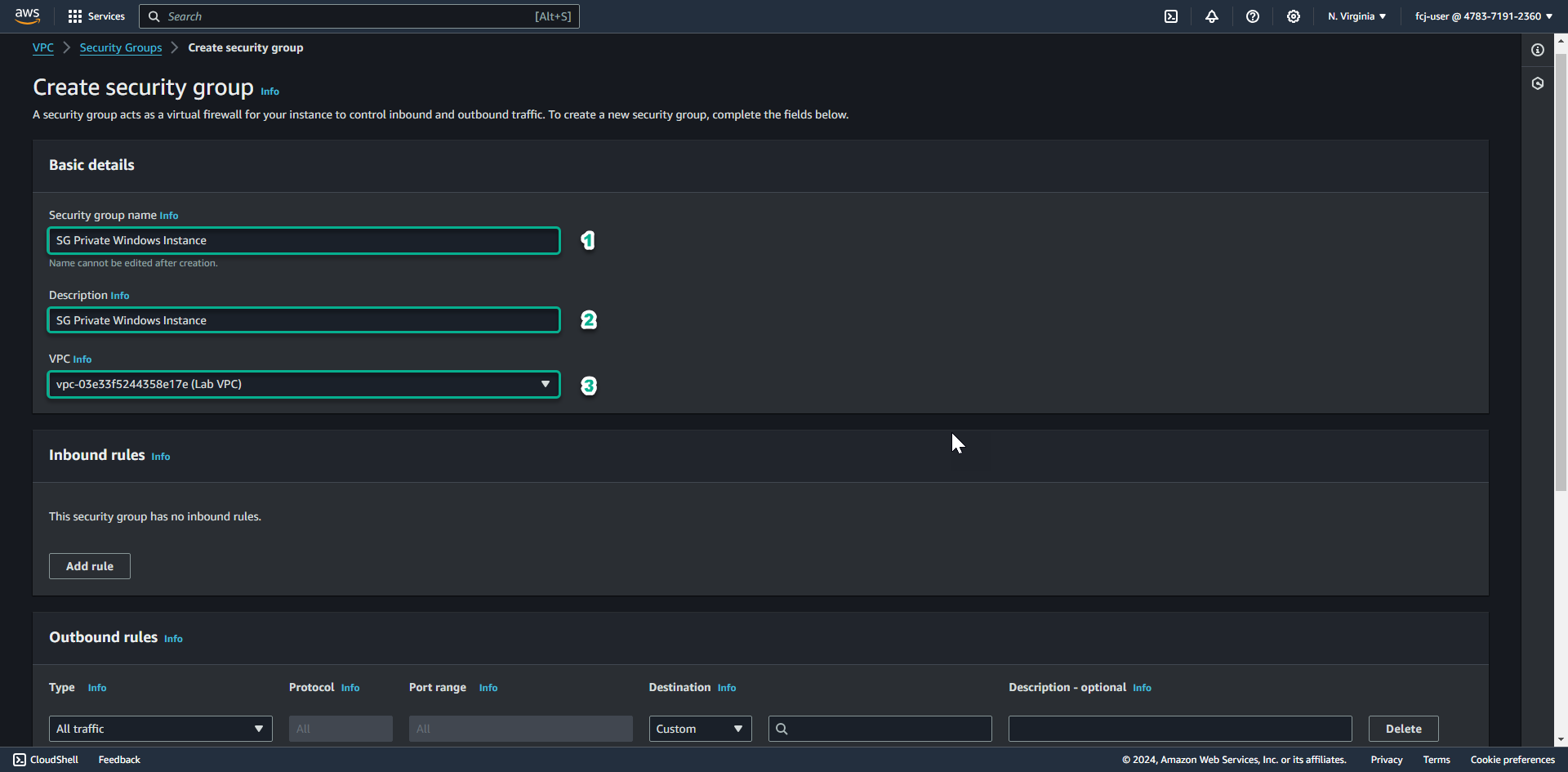

Click Create security group.

-

Tại mục Security group name, điền SG Private Windows Instance.

- Tại mục Description, điền SG Private Windows Instance.

- Tại mục VPC, click dấu X để chọn lại Lab VPC bạn đã tạo cho bài lab này.

-

Kéo chuột xuống phía dưới.

- Thêm Outbound rule cho phép kết nối TCP 443 tới 10.10.0.0/16 ( CIDR của Lab VPC chúng ta đã tạo)

- Click Create security group.

Đối với Instance trong private subnet, chúng ta sẽ kết nối tới endpoint của Session Manager qua kết nối đã được mã hóa TLS. vì thế chúng ta cần cho phép kết nối chiều ra từ instance của mình tới VPC CIDR thông qua port 443.

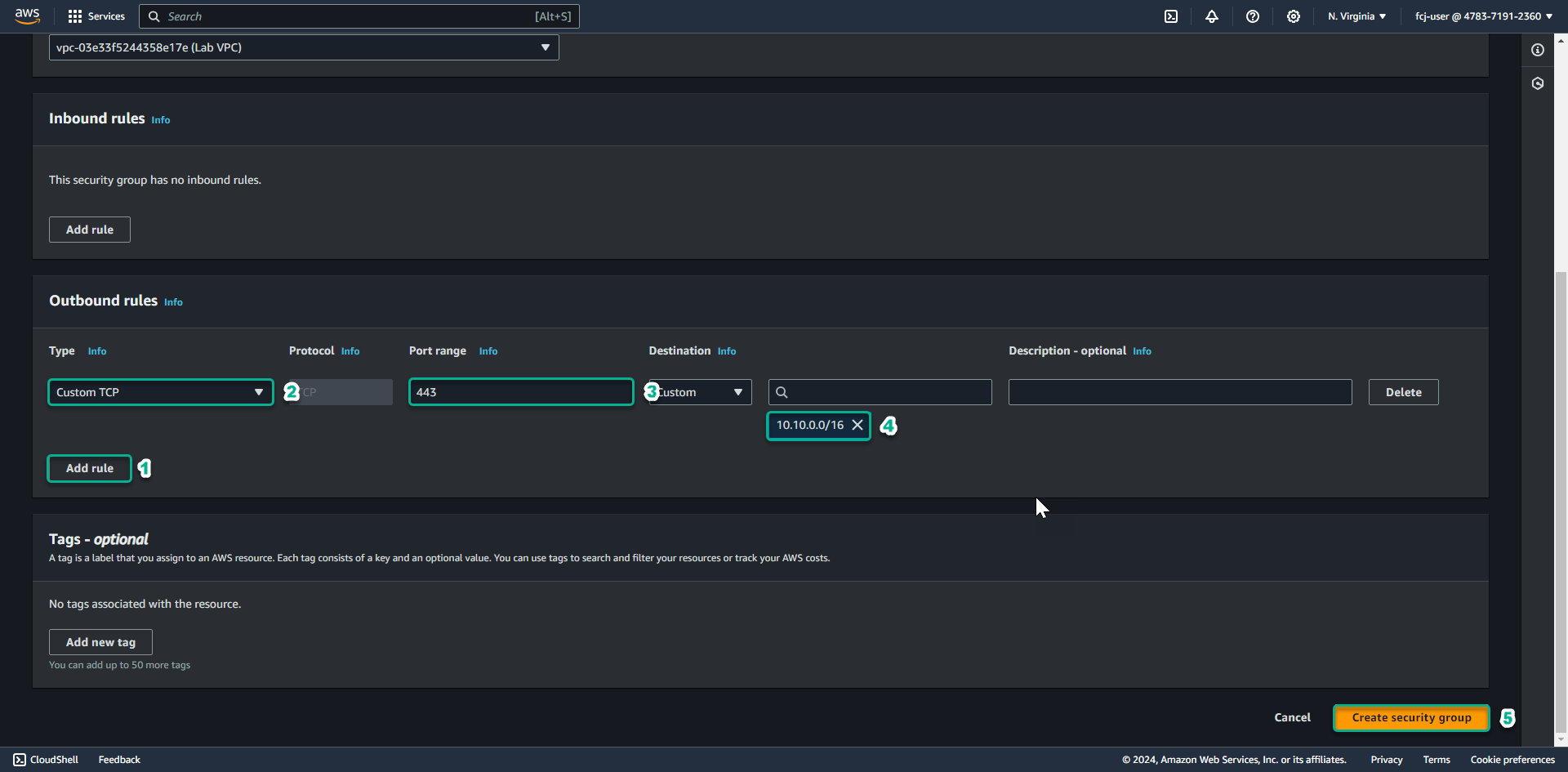

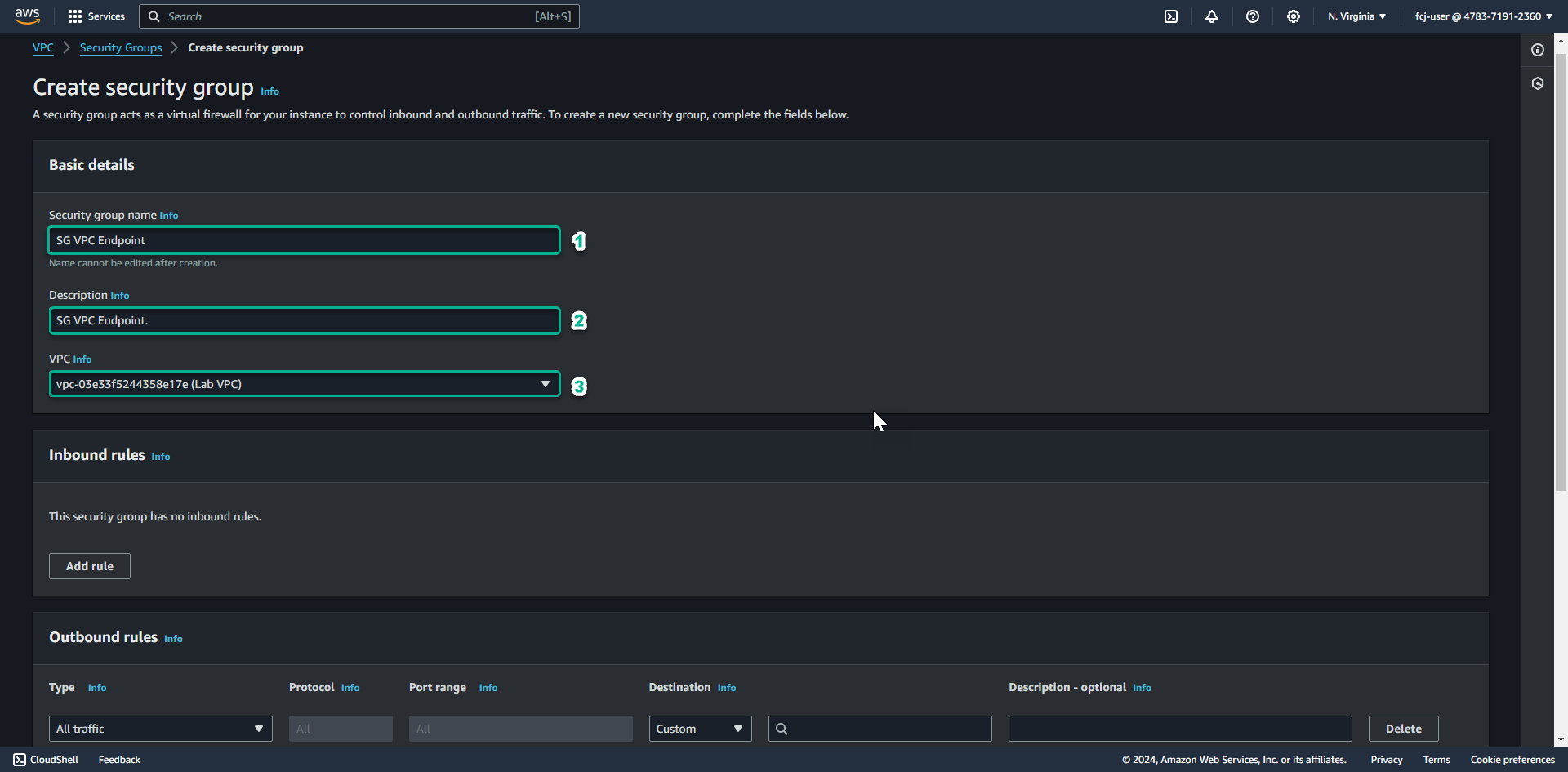

Tạo security group cho VPC Endpoint

-

Trong bước này, chúng ta sẽ tạo security group cho VPC Endpoint của Session Manager.

-

Sau khi tạo thành công security group cho Windows instance trong private subnet, click vào link Security Groups để quay trở lại danh sách Security groups.

-

Click Create security group.

-

Tại mục Security group name, điền SG VPC Endpoint.

- Tại mục Description, điền SG VPC Endpoint.

- Tại mục VPC, click dấu X để chọn lại Lab VPC bạn đã tạo cho bài lab này.

-

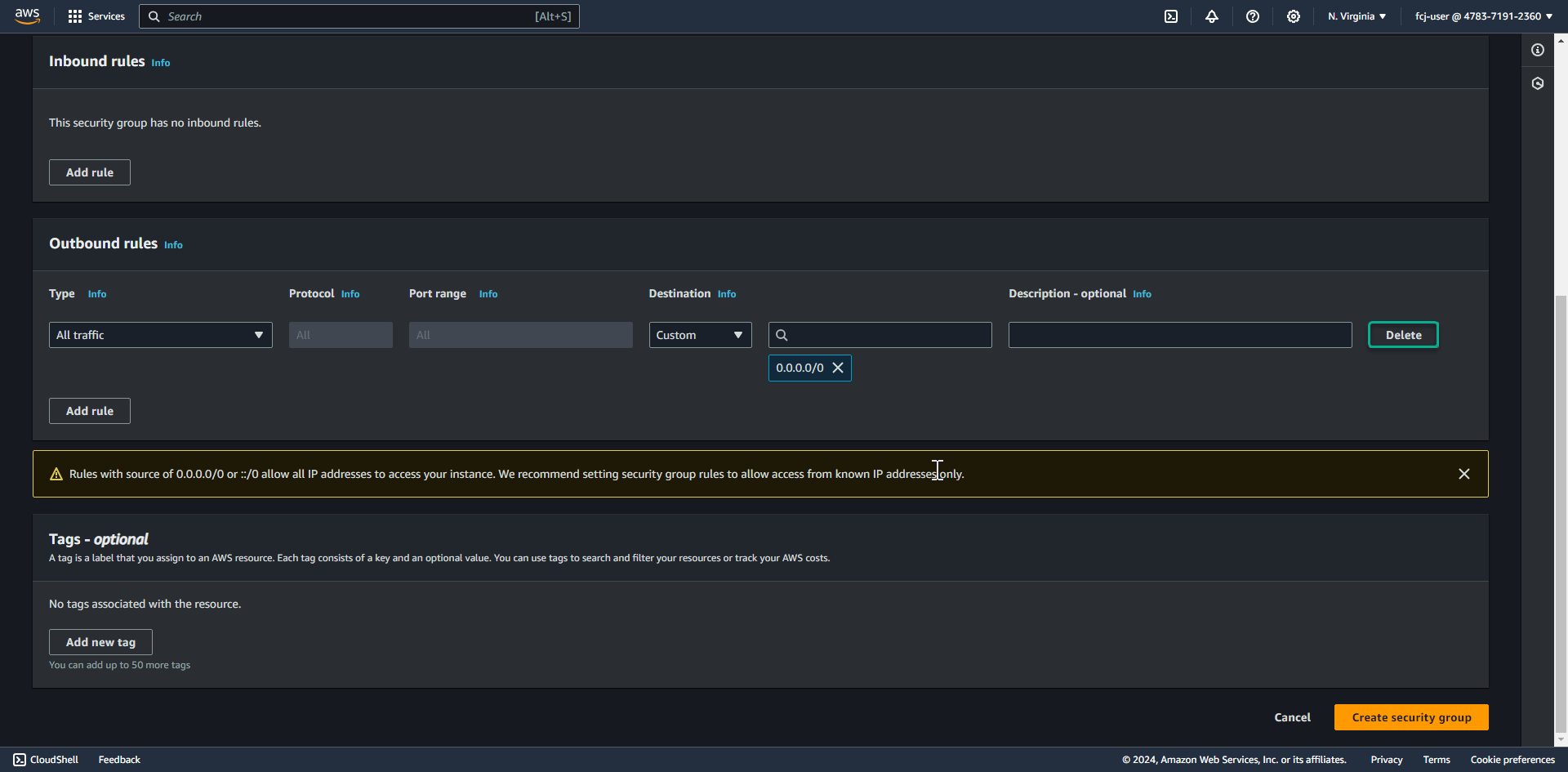

Kéo chuột xuống phía dưới.

- Xóa Outbound rule.

- Xóa Outbound rule.

-

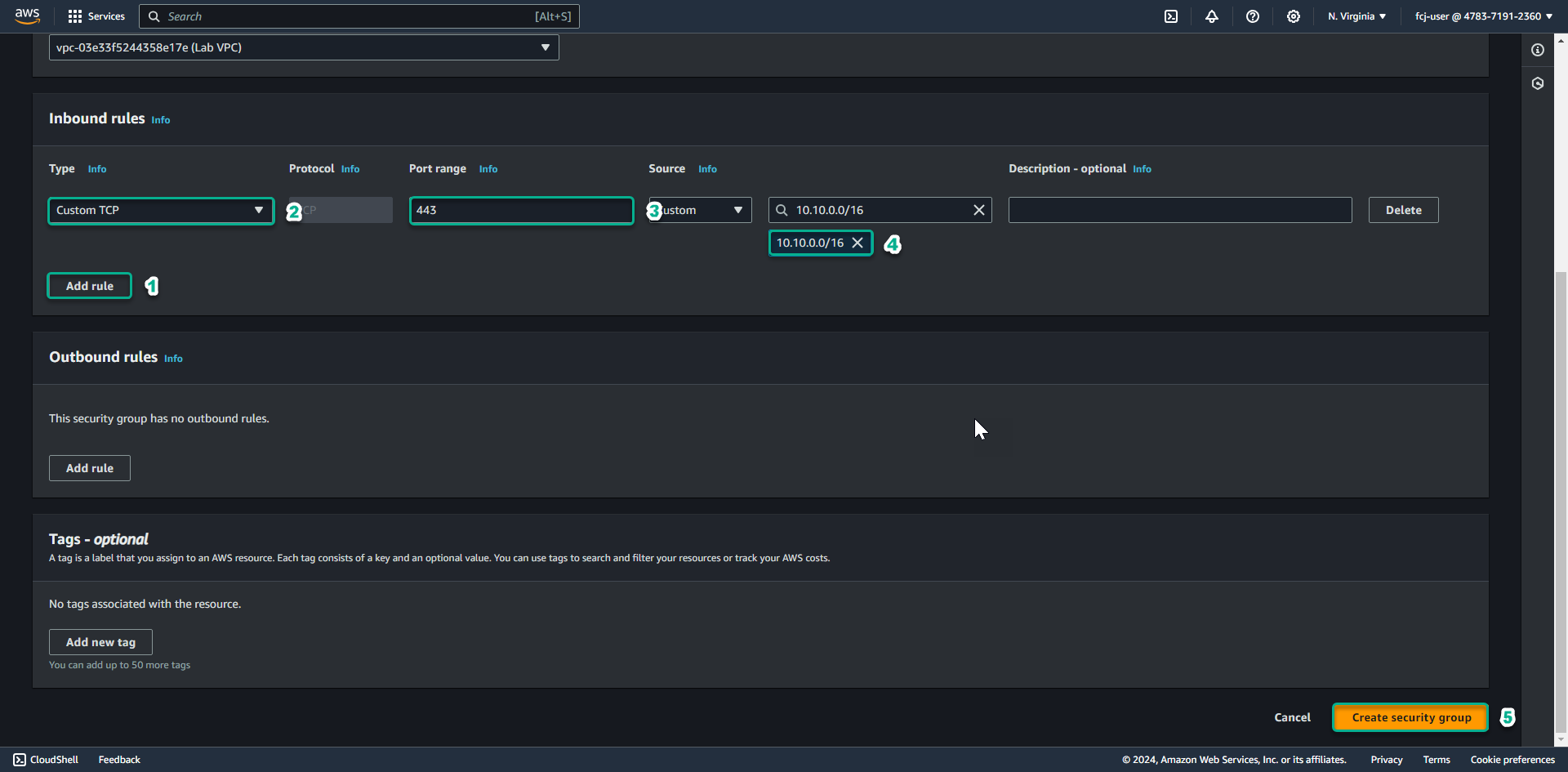

Thêm Inbound rule cho phép TCP 443 đến từ 10.10.0.0/16 ( CIDR của Lab VPC chúng ta đã tạo ).

- Click Create security group.

- Click Create security group.

Như vậy chúng ta đã tiến hành xong việc tạo các security group cần thiết cho các EC2 instance và VPC Endpoint.